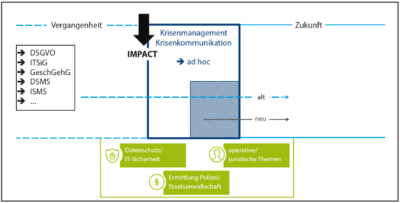

Ransomware-Attacken: Ablauf und Bewältigung eines Cyberangriffs

Die Angreifer halten sich gewöhnlich für mehrere Wochen und Monate unbemerkt in den Unternehmensnetzwerken auf. Durch identifizierte Schwachstellen kapern die Angreifer privilegierte Accounts, umfassende Adminrechte und sensible Informationen des Unternehmens. Erst ab dem Impact, also dem Beginn des aktiven Cyberangriffs, wird dieser offensichtlich.

Damit die Betroffenen die Angriffe spät bemerken, starten diese häufig an Feiertagen oder Wochenenden. Denn oft fehlt kleinen und mittleren Unternehmen (KMUs) ein permanentes Monitoring der IT-Infrastruktur. Eine aggressive Verschlüsselung blockiert möglichst die gesamte Infrastruktur des Unternehmens.

Strukturelle Herausforderungen & Prävention einer Cyberattacke

Ein Cyberangriff unterzieht die bestehende Organisation von einem Augenblick auf den anderen einem Stresstest. Denn die Krisenbewältigung verlangt den Managementsystemen und Organisationsstrukturen sowie den handelnden Personen viel ab.

Die Entscheidungsträger des Unternehmens be…